TELTONIKA RUTXR1: HƯỚNG DẪN CẤU HÌNH IPSEC VPN GIỮA ROUTER TELTONIKA VỚI SOPHOS FIREWALL.

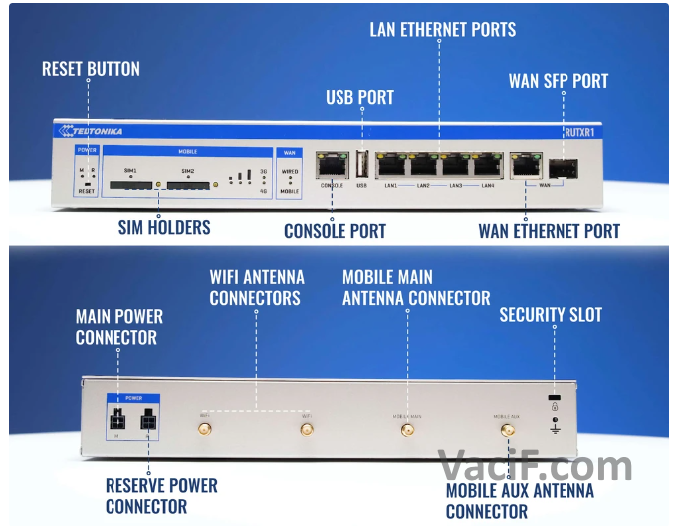

Teltonika RUTXR1 là một thiết bị mạng di động được sản xuất bởi Teltonika, một công ty chuyên về thiết bị mạng và các giải pháp IoT (Internet of Things). Thiết bị này có nhiều tính năng mạng cung cấp kết nối Internet và quản lý mạng cho các ứng dụng công nghiệp, doanh nghiệp … Đọc tiếp