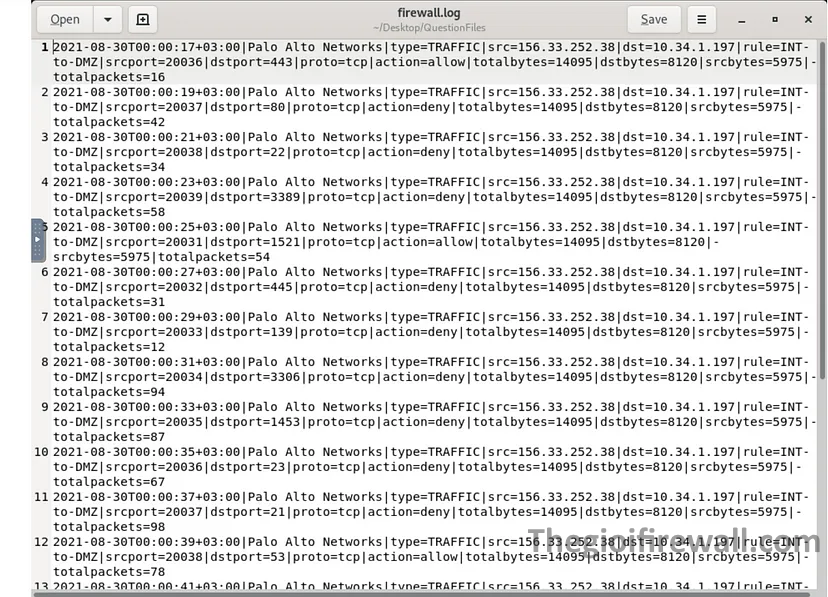

Làm thế nào để đọc Firewall Logs.

Tương tự như những người gác cổng, tường lửa kiểm soát những gì vào và ra của hệ thống mạng. Chúng tạo ra các bản ghi ghi lại mọi hành động đi qua chúng. Việc một nhà Trung tâm Điều hành và Phân tích An ninh mạng (SOC) hiểu rõ các bản ghi này là … Đọc tiếp